作者:胡 洋 / 北區學術資訊安全維運中心資安工程師

惡意公共無線網路問題,多年前已爆發過多次資安事件,沉寂多年後,近期再度成為焦點。一則是行動裝置激增,再者使用者希望隨時隨處可上網,同時還要求於公共環境可使用「免費」的無線網路,公共免費無線熱點無任何加密或認證機制,讓駭客有機可乘,輕鬆竊取個人機敏資料或銀行存款。

本文將介紹以Easy-Creds安裝惡意無線AP,並示範如何側錄使用者帳號與密碼,讀者可從中瞭解駭客利用惡意無線AP之手法。最後提供防護建議措施,提醒使用者在享用公共無線網路便利時,應注意個人機敏資料的安全防護。

惡意公共無線熱點嚴重性

歐洲刑警組織於近期發佈重要警訊,於公共無線熱點上網的使用者須注意個人資料之安全性。該組織發現,許多有心人士利用惡意公共無線熱點竊取大量使用者的個人資料與帳密,甚至侵入使用者網路銀行帳戶竊取銀行存款。

本文將說明如何設置惡意無線AP,並利用惡意無線AP竊取使用者帳密,藉此提醒使用公共無線網路服務之大眾,避免進行網路銀行交易或連線輸入帳秘,期望達到資訊揭露與警告之效果。

惡意公共無線熱點運作原理

一般公共免費無線熱點透過SSID(Service Set Identifier)名稱供使用者辨識與連線。舉例來說,我們在中正國際機場候機時想上網,將資訊裝置的無線網路開啟後,搜尋到名稱為「Airport Free Wi-Fi」的無線AP,不需認證即可連線上網,這兒的「Airport Free Wi-Fi」就是SSID。而無線網路SSID不是獨一無二的,不同的無線AP可有相同的SSID,正因如此,讓有心人士有機會混淆機場旅客,讓機場使用者連至惡意無線熱點,再側錄使用者的上網資料。

以上述場景而言,駭客想要蒐集機場使用者的機敏資料,只要架設一個無線AP,且SSID與機場的無線AP相同,不需密碼及設定即可連線,讓機場的旅客誤以為是機場提供之免費無線熱點,主動連入。當使用者連入後,駭客可將所有流經該惡意無線熱點之封包進行側錄,並透過分析軟體,將未加密的資料分門別類存放,此時駭客已取得許多機敏資料,如使用者帳號、密碼、身份證字號與信用卡號碼等。

接下來將說明如何建立惡意公共無線AP,以及側錄連線者的資料與後續分析。由此範例可瞭解使用公共無線熱點可能影響個人資料全都露之嚴重程度。

如何製作惡意公共無線AP側錄使用者資料

利用Kali Linux系統安裝easy-creds套件可快速架設惡意公共無線AP,而Kali Linux系統與easy-creds套件皆為open-source軟體,可至Kali Linux網站(http://www.kali.org/)及sourceforge網站(http://sourceforge.net/projects/easy-creds/)下載與安裝。

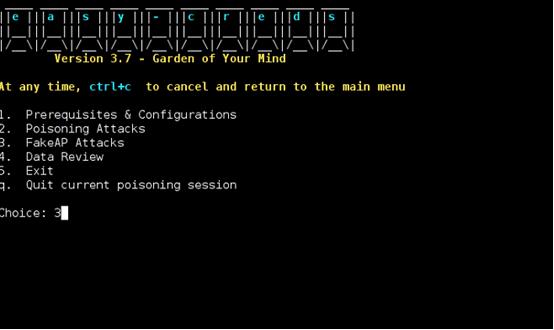

在Kali Linux系統內安裝easy-creds套件後,鍵入easy-creds後可以看到其主控台畫面,鍵入「3」進入假造無線熱點攻擊選單,後續內容因事涉敏感資訊,讀者可自行參閱網路相關資料。

圖一 easy-creds套件畫面

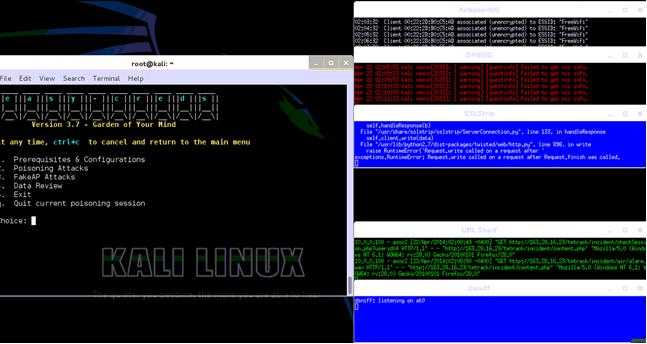

建立完成後,可看到其他執行中的程序及主控畫面。

圖二 執行中的程序及主控畫面

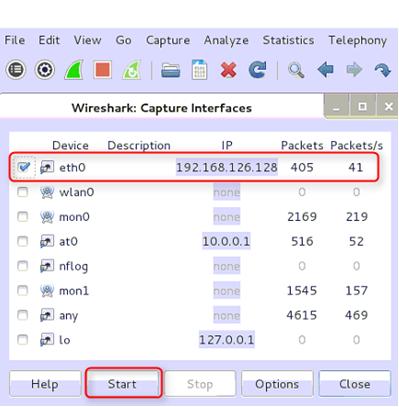

開啟Kali Linux上的Wireshark,並開始在實體網路端側錄封包。

圖三 側錄封包畫面

等待無線網路的使用者,進入訊號範圍內時,即可直接連線。

圖四 查詢無線網路訊號

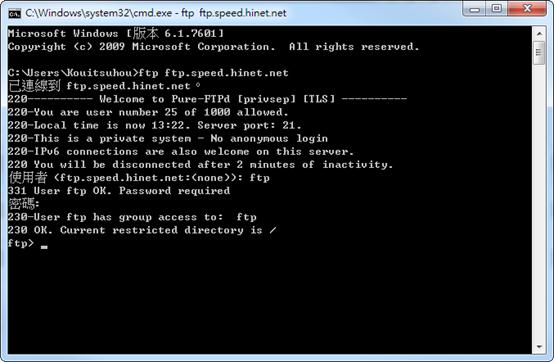

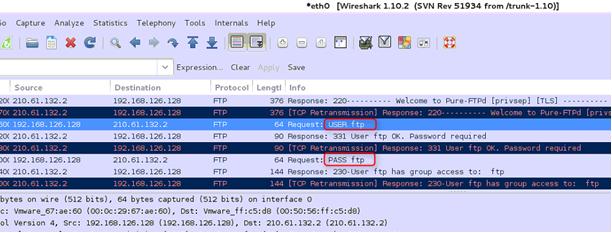

此時使用者的一舉一動都將被側錄,以下範例是使用者使用FTP服務。

圖五 使用FTP登入畫面

從Kali中的Wireshark可看到所有未加密的網路封包內容,帳號密碼全都露,一覽無遺。

圖六 分析FTP登入資料

結論

天下沒有白吃的午餐,提醒使用者在享用公共免費無線網路之便利時,應注意個人機敏資料的安全防護。請參考下列相關資安防護建議,可大幅降低個人機敏資料遭且竊取之風險。

1. 不使用免費公共或無加密技術之無線熱點

公共與無加密的無線熱點多為駭客設計用來側錄封包,故在選擇無線熱點時,請避免使用不需帳密認證或無任何加密技術之無線熱點。

2. 檢查無線熱點之驗證機制與加密技術

無線熱點驗證機制有兩種,一為該無線熱點本體驗證,另一為使用集中式認證伺服器進行統一驗證,若兩者綜合使用,安全性會高於僅用其中一種,使用者若需要兩階段認證者,即代表驗證程序為整合兩種驗證技術。

在無線網路加密技術部份,請勿使用WEP加密,盡量使用WPA與WPA2技術,WEP加密技術已確認,十分容易遭破解。

3. 確認金鑰密碼複雜程度

使用者電腦與無線熱點間封包加密強度,由金鑰長度與複雜度決定,金鑰越長且越複雜者,破解難度越高,當使用者拿到無線熱點金鑰為12345或 abc123等簡易金鑰,代表強度極弱,很可能已遭駭客破解。

4. 使用個人電腦防火牆安全設置

使用相同無線熱點間的電腦,可相互進行攻擊與入侵,故使用者宜利用個人電腦防火牆,進行資安相關設定,濾除特定服務與存取電腦,避免電腦遭入侵。

5. 使用虛擬私人網路(Virtual Private Network,VPN)

若使用者需使用無線網路傳輸高敏感度資料,除使用無線熱點所提供加密與認證技術外,可再使用VPN進行傳輸封包加密,可大幅提昇資料傳輸之安全性。

參考資料:http://standards.ieee.org/about/get/802/802.11.html