作者:陳思蘊 / 臺灣大學計資中心北區學術資訊安全維運中心、李美雯 / 臺灣大學計算機及資訊網路中心

前言

加密勒索病毒攻擊日益嚴重,趨勢科技觀察平均每11秒就發生一次攻擊(參考資料[1]),北區學術資訊安全維運中心(North Academic Security Operation Center, 以下簡稱N-ASOC)團隊將以維運北區學術網路的經驗,提供多項建議措施。

勒索病毒/軟體簡介

勒索病毒/軟體(Ransomware)是一種透過各式各樣的攻擊手法,取得受害者系統的控制權後,將檔案加密並脅迫受害者支付贖金以解鎖,且嘗試擴散至其他設備上,駭客通常要求以虛擬貨幣支付贖金,因其匿名的特性使金流來源難以被追朔。

被攻擊的對象不僅限於企業、政府機關、學校或個人,駭客利用各種管道進行無差別攻擊(Indiscriminate Attack),亦或是針對可索取高額贖金的企業目標執行更難防護的進階持續性滲透攻擊(Advanced Persistent Threat, APT)及系統漏洞進行攻擊,駭客亦可能威脅公開敏感資料以此逼迫企業或受害者支付贖金。

Fortinet統計2022下半年偵測到的變種勒索病毒已高達一萬多種(參考資料[3])。

勒索病毒/軟體常見的入侵途徑

勒索病毒攻擊手法不斷演進,以下列出幾項勒索病毒較為常見的入侵方式。

- 釣魚信件

駭客常利用聳動或模擬與日常活動相關的標題(Clone phishing)誘騙使用者點擊,如圖1,通常勒索病毒會隱藏在偽造的連結與附加檔案內。

圖1、與日常活動相關的釣魚郵件;圖片來源:N-ASOC

- 釣魚網站

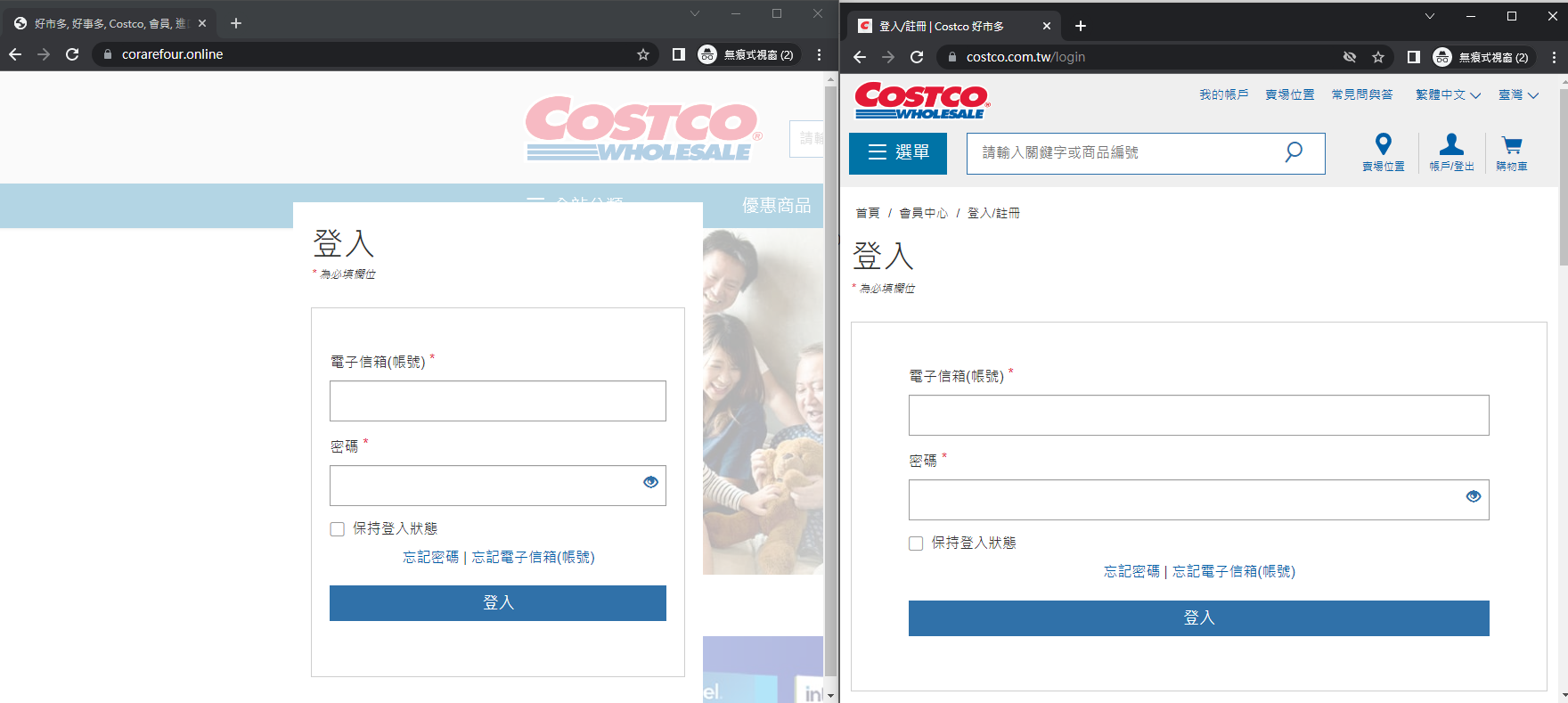

駭客註冊與真實網站相像的網址,並利用Clone技術複製該網站頁面,如圖2,讓使用者真假難辨,誘騙使用者輸入個人機敏資訊並進行下一步的攻擊。

圖2、與真實網站相像的釣魚網站;資料來源:TWCERT(參考資料[4])

- 系統漏洞

勒索病毒利用特定通訊協定(遠端桌面、網路傳輸協定與網路檔案分享系統) 與不安全的組態設定對系統或設備進行攻擊,從勒索病毒災情中亦常看到勒索團體不斷挖掘出IoT設備、作業系統與軟體等等新的漏洞,進而對尚未修補漏洞的使用者發動加密勒索攻擊。

- 惡意軟體

駭客利用使用者貪小便宜的心理,將勒索程式植入免費軟體或更新程式內,誘使使用者下載安裝以達到入侵主機的目的。

建議措施

面對更加嚴峻的挑戰,N-ASOC團隊提供以下幾點建議作為參考,該如何避免成為勒索病毒覬覦的目標。

建構主動防禦機制,並防禦潛在風險:

- 確保所有作業系統、韌體、軟體與病毒碼更新至最新版本

勒索集團常利用設備弱點或系統漏洞進行攻擊,於官方網站上下載更新程式,隨時確認防毒軟體的病毒碼是否更新至最新,以及維持作業系統、韌體與軟體在無風險的版本。

- 機敏資料應加密的方式存放與作業

重要與機敏性資料應以加密的方式儲存,避免資料被駭客外洩。

- 密碼設立原則

啟用新系統時務必更新預設的帳號及密碼,強化密碼長度及複雜度,避免使用重複或易於猜測的單字與片語,使用特殊符號與數字增強複雜度,建議可採取自己容易記憶的技巧組合密碼。

落實零信任概念:

- 電子郵件的使用

電子郵件信箱應定期變更密碼,使用電子郵件軟體設定以純文字檢視郵件,並關閉預覽郵件功能;開啟電子郵件前,應謹慎確認郵件真偽,不隨意開啟附加檔案與點擊超連結;寄送郵件時若檔案包含敏感資料應加密壓縮,並將密碼以其他方式告知收件人。

- 安裝軟體

只使用官方正式授權之軟體,以防軟體遭駭客植入惡意程式。

- 瀏覽網站

將平時常使用的網站放入書籤列,以防範網站釣魚攻擊。

- 開啟Microsoft Office文件

若檔案開啟時要求執行巨集,需謹慎確認檔案來源。

- 開啟檔案

若不確定檔案是否具惡意威脅,可使用VirusTotal與TWCERT提供的Virus Check服務進行檢測

風險控管:

- 養成資料定期備份的習慣

遵從「3-2-1備份原則」,至少備份3份檔案,使用2種方法(如:光碟、外接式硬碟等)儲存,其中1份要存放於異地,降低資料遺失的風險。

- 定期盤點資訊設備

應定期清查是否有資訊設備的變動,檢視並確認資訊設備組態設定與日誌紀錄是否異常。

- 避免將可連網之IoT設備暴露於公開網路上

若有需要連網需求可放置於內部網路並使用VPN從外部連線存取或限制存取IP(Access Control List),以及關閉不必要的通訊埠。

參考資料

- 資安趨勢部落格:每 11 秒就發生一次勒索病毒攻擊!最新勒索病毒預防和清除指南。2022-11-03。網址:https://blog.trendmicro.com.tw/?p=74277

- TWCERT:勒索軟體威脅防護專區。2022-10-03。網址:https://antiransom.tw/page-1.html

- FORTINET:Global Threat Landscape Report。2022-08-17。網址:https://www.fortinet.com/content/dam/maindam/PUBLIC/02_MARKETING/08_Report/report-2022-H1-threat-landscape.pdf

- TWCERT:釣魚網站列表。網址:https://www.twcert.org.tw/tw/cp-152-5373-24099-1.html